Nenhuma senha forte protege contra uma pessoa que a entrega voluntariamente. Engenharia social é o ataque que explora psicologia humana — não falhas técnicas. Entender seus mecanismos é o único antídoto. Este artigo ensina como isso funciona e como construir reconhecimento de padrões em alunos reais.

Um sistema pode ter o firewall mais robusto do mercado, criptografia de última geração e política de senhas impecável. Tudo isso se torna irrelevante quando um funcionário clica num link fraudulento depois de receber um e-mail que parece vir do diretor da escola pedindo acesso urgente ao sistema.

Esse é o princípio fundamental da engenharia social: não atacar a máquina — atacar a pessoa que opera a máquina. E é por isso que phishing é o vetor de ataque mais eficaz do mundo — não porque as pessoas são ingênuas, mas porque os ataques foram projetados para explorar mecanismos cognitivos que existem em todos os seres humanos.

Este artigo cobre os dois — com fundamento técnico e psicológico preciso, progressão por etapa escolar, atividades que funcionam sem internet e um sistema de avaliação por reconhecimento de padrões, não por memorização de definições.

Definições Operacionais: O Que é Cada Um

Engenharia Social: O Campo

Engenharia social é o conjunto de técnicas de manipulação psicológica usadas para induzir pessoas a revelarem informações confidenciais, executarem ações prejudiciais ou concederem acessos não autorizados. O termo foi popularizado por Kevin Mitnick — o hacker mais procurado dos anos 1990 — que demonstrou que o elo mais fraco de qualquer sistema de segurança é invariavelmente humano.

Engenharia social não depende de habilidade técnica avançada. Depende de compreensão de psicologia humana — especificamente, de como as pessoas tomam decisões rápidas sob pressão, confiança e contexto de autoridade.

Phishing: A Técnica Digital Mais Comum

Phishing é a prática de enviar comunicações digitais fraudulentas — e-mails, mensagens, SMS — que se passam por fontes legítimas para obter dados sensíveis (senhas, números de cartão, informações pessoais) ou induzir ações prejudiciais (clique em link malicioso, transferência bancária, instalação de malware).

O nome é uma analogia intencional com “fishing” (pescaria em inglês): o atacante lança iscas e aguarda que vítimas as mordam. A eficácia depende da qualidade da isca — que foi refinada por décadas de engenharia psicológica.

As Variações do Phishing que o Aluno Encontrará

| Tipo | Canal | Características | Prevalência no Brasil |

|---|---|---|---|

| Phishing em Massa | Genérico, enviado a milhões — “Seu banco informa que sua conta foi bloqueada” | Altíssima | |

| Spear Phishing | Personalizado ao alvo — usa nome, cargo, contexto real da vítima | Crescente em corporações | |

| Smishing | SMS | “Seu pacote está retido. Clique para liberar.” Link encurtado para site falso | Altíssima |

| Vishing | Ligação telefônica | Golpista se passa por banco, INSS, operadora. Urgência e script treinado | Altíssima — golpe do banco |

| WhatsApp Phishing | “Oi, troquei de número.” Sequestro de identidade de contato conhecido | A modalidade de maior crescimento | |

| Quishing | QR Code | QR Code físico colado sobre código legítimo em restaurantes, bancos, lojas | Emergente no Brasil |

| Clone Phishing | Cópia de um e-mail legítimo já recebido, com link substituído por malicioso | Sofisticado, mais raro |

Anatomia de um Ataque: Lendo um E-mail de Phishing Linha por Linha

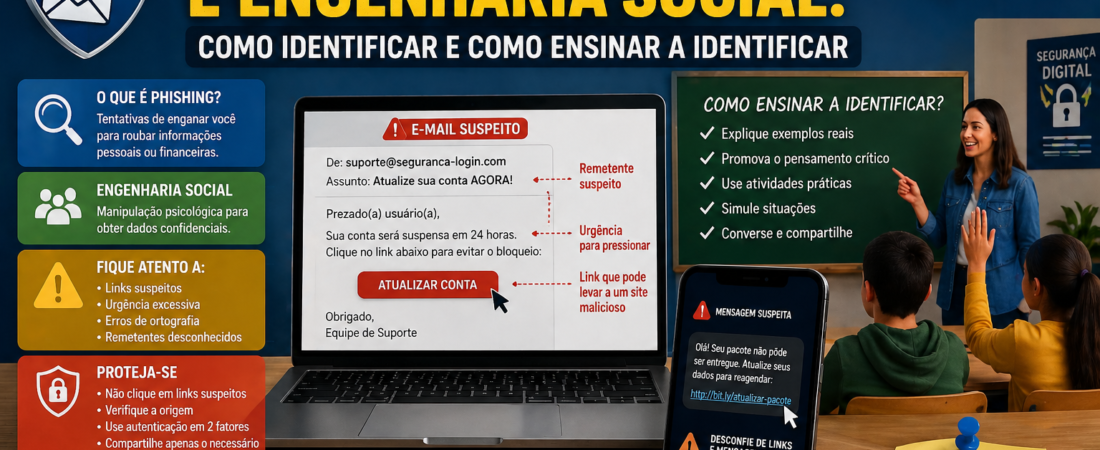

Nenhuma explicação teórica substitui a análise de um caso concreto. O e-mail simulado abaixo é uma composição dos padrões mais recorrentes nos ataques documentados no Brasil. Cada elemento marcado em vermelho corresponde a um sinal de alerta identificável — ensinável e verificável.

Prezado(a) Cliente,

Identificamos uma atividade suspeita em sua conta. Para garantir sua segurança, precisamos que você confirme seus dados imediatamente.

Caso não regularize sua situação nas próximas 24 horas, sua conta será bloqueada permanentemente e você perderá acesso a todos os seus recursos.

Clique no botão abaixo para verificar sua identidade e evitar o bloqueio:

🔒 VERIFICAR MINHA CONTA AGORA

Banco do Brasil S.A. — CNPJ 00.000.000/0001-00 — Este é um e-mail automático. Não responda.

Os 7 Gatilhos Psicológicos que Todo Ataque de Engenharia Social Usa

Phishing não é tecnologia — é psicologia aplicada. Os ataques bem-sucedidos exploram mecanismos cognitivos descritos pela ciência comportamental há décadas. Conhecer esses mecanismos não os elimina — mas cria distância crítica suficiente para pausar antes de agir.

Urgência e Escassez de Tempo

Cria pressão para agir antes de pensar. O pensamento rápido (Sistema 1) sobrepõe o pensamento analítico (Sistema 2). Quanto menos tempo disponível, menor o escrutínio aplicado.

Autoridade

Pessoas tendem a obedecer a figuras de autoridade sem questionar — banco, governo, empresa, diretor da escola. O atacante assume um papel de autoridade legítima para reduzir a resistência.

Medo de Perda

A perspectiva de perder algo que já se tem é psicologicamente mais poderosa do que a perspectiva de ganhar algo equivalente. Ataques usam ameaças de perda com alta frequência.

Confiança e Familiaridade

Mensagens que parecem vir de contatos conhecidos — amigos, familiares, colegas de trabalho — recebem crédito de confiança automático. Atacantes clonam identidades para explorar esse crédito.

Reciprocidade

A tendência de retribuir favores recebidos. O atacante oferece algo — um prêmio, um desconto, uma vantagem — criando uma obrigação psicológica de reciprocidade que leva à entrega de dados.

Prova Social

Pessoas tendem a seguir o comportamento de outros, especialmente em situações de incerteza. Ataques fabricam evidências de que “outros já fizeram” para reduzir hesitação.

Contexto Fabricado e Verossimilhança

Ataques avançados inserem detalhes reais — nome da vítima, empresa onde trabalha, transação recente — para criar um contexto que desativa a suspeita natural. Quanto mais específico, mais crível.

Os 10 Sinais de Alerta Que Todo Aluno Deve Reconhecer

A lista abaixo é operacional — não teórica. Cada item é um critério verificável em segundos, aplicável a qualquer canal digital: e-mail, WhatsApp, SMS, site, ligação telefônica.

Progressão Pedagógica: O Que Ensinar em Cada Etapa

Reconhecimento de phishing é uma habilidade de análise crítica — e como toda habilidade analítica, seu desenvolvimento é progressivo. A sequência abaixo respeita a maturidade cognitiva e o repertório digital de cada etapa.

Reconhecimento de Situação

- O conceito de “estranho digital” — pessoas desconhecidas online como desconhecidos físicos

- Nunca fornecer nome completo, endereço ou telefone para desconhecidos online

- Prêmios e presentes virtuais de desconhecidos são iscas

- Se algo parece errado, contar para um adulto de confiança

- Pedir ajuda não é fraqueza — é a resposta correta

Análise de Sinais

- O que é phishing — definição precisa com exemplos reais

- Os 7 gatilhos psicológicos — urgência, autoridade, medo de perda

- Como verificar um domínio de e-mail ou site

- WhatsApp phishing — “oi, troquei de número”

- Smishing — links em SMS de entrega de pacotes

- O protocolo de verificação antes de clicar

- Como reportar phishing nas plataformas

Análise Técnica e Sistêmica

- Mecanismo técnico do phishing — cabeçalho de e-mail, spoofing de domínio

- Spear phishing — como atacantes personalizam ataques com OSINT

- Engenharia social avançada: pretexting, baiting, quid pro quo

- Por que treinamento não elimina o risco — o modelo de defesa em camadas

- Ferramentas de verificação: VirusTotal, PhishTank, WHOIS

- Responsabilidade legal por cooperação não intencional com fraude

O Método de 5 Passos Para Ensinar Reconhecimento de Phishing

A diferença entre uma aula que gera reconhecimento de padrões e uma aula que gera apenas conhecimento declarativo está na sequência de ativação cognitiva. O modelo abaixo foi estruturado para construir habilidade analítica — não lista de regras para memorizar.

Imersão em Caso Real Sem Aviso Prévio

Distribua sem contexto prévio uma mensagem impressa — e-mail, WhatsApp, SMS — que pode ou não ser phishing. Peça que os alunos decidam: legítimo ou fraude? Justifique em 2 linhas.

Não diga que é uma aula sobre phishing antes desta etapa. O elemento surpresa simula a condição real — ninguém avisa que está prestes a receber um ataque. O julgamento sem preparo revela o repertório atual de reconhecimento da turma.

Tempo: 8 minRevelação e Análise Coletiva dos Sinais

Revele a classificação correta de cada mensagem e analise coletivamente: quais sinais deveriam ter levantado suspeita? Quem identificou corretamente? Por que os outros não identificaram?

O foco não é apontar erro individual — é mapear coletivamente quais mecanismos estavam operando. Esse é o momento de introduzir os gatilhos psicológicos: “por que parecia urgente?”, “quem parecia ser o remetente?”, “o que o atacante queria que você sentisse?”

Tempo: 15 minConstrução Explícita da Checklist de Verificação

Com base nos sinais identificados, construa coletivamente na lousa a checklist de verificação — os 10 sinais de alerta. O critério é que cada item seja verificável em segundos, por qualquer pessoa, em qualquer dispositivo.

A construção coletiva é mais eficaz do que distribuir a lista pronta porque o processo de elaboração consolida o aprendizado. A turma sabe que os critérios foram construídos com base em casos reais que acabaram de analisar.

Tempo: 10 minPrática em Lote: Classificação de 10 Casos

Distribua uma ficha com 10 mensagens fictícias (e-mails, WhatsApp, SMS) de diferentes tipos. Os alunos classificam cada uma usando a checklist construída na etapa anterior. O critério de avaliação é a justificativa — não apenas a resposta binária.

- EF I: 5 casos ilustrados com linguagem adaptada

- EF II: 10 casos em formato real (prints simulados)

- EM: 10 casos com graus crescentes de sofisticação, incluindo spear phishing personalizado

Ação Concreta e Transferência Familiar

Cada aluno deve realizar antes da próxima aula: identificar e fotografar (ou descrever com detalhes) um caso real de phishing ou tentativa de golpe que chegou ao celular de alguém da família. Na aula seguinte, relata e aplica a checklist ao caso real encontrado.

A tarefa de caça ativa inverte a lógica passiva de “esperar o phishing chegar” para “procurar ativamente os padrões no ambiente real”. Esse deslocamento de postura é o objetivo final da competência.

Tarefa para casa • Relato na aula seguinte: 10 minAtividades Práticas: Sem Internet, Sem Laboratório

Cartas impressas com “personagens” — amigos reais, familiares e “estranhos digitais” disfarçados. Os alunos decidem para quais personagens dariam nome completo, endereço e telefone. Debater por que as regras do mundo físico se aplicam ao digital.

Resultado: internalizar que privacidade digital tem os mesmos fundamentos que segurança pessoal no mundo físico.

Grupos recebem um dossiê com 8 mensagens impressas (mistura de phishing real e comunicações legítimas). Cada grupo classifica e apresenta os sinais identificados. A turma debate onde houve discordância e por quê.

Resultado: aplicar a checklist de sinais em contexto analítico colaborativo. A divergência entre grupos é pedagogicamente mais valiosa do que o consenso fácil.

Em duplas, um aluno “cria” um golpe usando um dos 7 gatilhos psicológicos. O outro aluno tenta identificar qual gatilho foi usado e como responderia na vida real. Rotação de papéis. Debater quais gatilhos foram mais difíceis de detectar.

Resultado: compreender os gatilhos do ponto de vista do atacante — o ângulo mais eficaz para construir resistência. Quem sabe como o golpe é construído é mais difícil de enganar.

Grupos criam uma campanha de conscientização sobre phishing para o público da comunidade escolar (pais, funcionários, alunos do EF). Produto final: cartaz, vídeo roteirizado ou apresentação oral. A restrição: não usar jargão técnico — comunicar para quem nunca ouviu o termo “phishing”.

Resultado: consolidar o aprendizado pela produção e pela adaptação de linguagem para audiências diferentes. Produto concreto com impacto real.

Com autorização formal da gestão escolar, grupos criam e enviam um e-mail de phishing ético para endereços da escola (professores consententes). Registram taxa de clique, análise de resultados, relatório com recomendações. Baseado no modelo de testes de phishing corporativos.

Atenção: requer consentimento documentado de todos os participantes, supervisão docente rigorosa e discussão ética prévia sobre limites do experimento.

Tarefa para casa em duas semanas: cada aluno coleta e documenta pelo menos um caso real de tentativa de phishing ou golpe digital que chegou à família — WhatsApp, SMS, e-mail, ligação. Traz para análise coletiva com a checklist de verificação.

Resultado: aplica a competência no ambiente real e involuntariamente monitora o entorno familiar para proteção. A turma produz um atlas coletivo de golpes em circulação.

Ficha de Análise de Mensagem Suspeita

A ficha abaixo é um instrumento de análise estruturada, utilizável em aula como atividade avaliativa ou distribuída para que alunos apliquem em mensagens reais encontradas no cotidiano. Funciona para qualquer canal: e-mail, WhatsApp, SMS, site.

Template de Plano de Aula: Phishing e Engenharia Social

Plano de Aula — Phishing e Engenharia Social

TEMA: Phishing, Engenharia Social e Reconhecimento de Golpes Digitais

ETAPA: [ ] EF I [ ] EF II (6º-8º) [ ] EF II (9º) [ ] EM

DURAÇÃO: 50 minutos + tarefa de campo (2 semanas)

DISCIPLINA: [ ] Computação / Informática [ ] Transversal em: _________

COMPETÊNCIAS BNCC:

EF II — CO EF 07 CO 04: identificar formas de ataque e proteção em sistemas digitais

EM — CO EM 13 CO 04: analisar mecanismos de engenharia social e seus efeitos

OBJETIVO:

Ao final, o aluno será capaz de identificar pelo menos 5 sinais de alerta

em uma mensagem suspeita e nomear o gatilho psicológico explorado pelo ataque.

MATERIAIS:

[ ] 1 mensagem suspeita impressa por aluno (para etapa inicial sem aviso)

[ ] Dossiê com 10 casos para classificação (etapa 4)

[ ] Ficha de Análise de Mensagem Suspeita (uma por aluno)

[ ] Tabela dos 7 Gatilhos Psicológicos (construída coletivamente ou impressa)

SEQUÊNCIA:

[00–08 min] IMERSÃO SEM AVISO PRÉVIO

Distribuir mensagem suspeita. Pedir classificação e justificativa em 2 linhas.

Não revelar o tema da aula antes desta etapa.

[08–23 min] REVELAÇÃO E ANÁLISE COLETIVA

Revelar classificação. Analisar sinais. Introduzir os 7 gatilhos psicológicos

com exemplos do caso analisado. Construir checklist coletivamente.

[23–33 min] CONCEITO E VARIAÇÕES

Definir phishing, smishing, vishing, WhatsApp phishing.

Mostrar tabela de variações. Enfatizar: o padrão psicológico é o mesmo

em todos os canais — apenas o formato muda.

[33–48 min] PRÁTICA: CLASSIFICAÇÃO DE 10 CASOS

Distribuir dossiê. Classificar individualmente ou em duplas com a checklist.

Avaliação pela justificativa — não apenas pela resposta final.

[48–50 min] TAREFA DE CAMPO

Instrução: coletar e documentar 1 caso real de phishing ou tentativa de

golpe nos próximos 14 dias. Trazer para análise coletiva com a Ficha.

AVALIAÇÃO:

[ ] Classificação dos 10 casos com justificativa (observação em aula)

[ ] Ficha de Análise preenchida com caso real encontrado (tarefa de campo)

[ ] Qualidade da identificação de gatilho psicológico (critério de profundidade)

[ ] Relato oral da tarefa de campo com aplicação da checklist (próxima aula)

INTEGRAÇÃO POSSÍVEL:

Língua Portuguesa: análise de texto persuasivo, estratégias retóricas de manipulação

Psicologia / Filosofia: vieses cognitivos, tomada de decisão sob pressão

Matemática: estatística de ataques, probabilidade de ser vítima, análise de dados

Caso Real: Quando a Turma Produziu o Melhor Material Didático do Ano

A Tarefa de Campo que Virou Atlas de Golpes em Circulação

Após duas aulas sobre phishing e engenharia social, a turma recebeu a tarefa de caça ao golpe real: coletar e documentar casos reais recebidos pela família nas duas semanas seguintes. O professor esperava receber relatos descritivos. O que recebeu foi diferente.

Vinte e três dos trinta e um alunos entregaram casos documentados. Dezessete trouxeram prints de mensagens reais — WhatsApp (a maioria), SMS e e-mail. Seis descreveram ligações telefônicas com scripts detalhados. Dois relataram que seus pais já tinham caído em golpes semelhantes antes de saberem reconhecê-los.

O professor organizou os casos por tipo — “oi, troquei de número” (9 casos), falsa entrega de pacote (5), oferta de emprego com taxa antecipada (3), golpe do banco (4) e outros (2). A turma analisou coletivamente cada categoria aplicando a checklist e identificando qual dos 7 gatilhos psicológicos estava ativo em cada mensagem.

O produto final foi compilado num documento de 18 páginas: o “Mapa de Golpes em Circulação na Nossa Comunidade” — com exemplos reais, análise técnica e dicas práticas escritas pelos próprios alunos. O material foi reproduzido para distribuição na reunião de pais do bimestre seguinte.

Erros Frequentes ao Ensinar Phishing — e Seus Efeitos Reais

-

X

Ensinar apenas a reconhecer e-mails de phishing O e-mail é apenas um dos canais. Alunos que aprendem a identificar e-mails suspeitos e nunca ouviram falar de WhatsApp phishing, smishing ou vishing saem da aula protegidos em um canal e desprotegidos nos três que mais usam.

-

X

Apresentar phishing como “tentativa óbvia de enganar” Ataques sofisticados de spear phishing são indistinguíveis de comunicações legítimas para usuários desatentos. Criar a impressão de que “phishing é fácil de identificar” é contraproducente — aumenta a confiança e diminui o escrutínio nos ataques bem elaborados.

-

X

Não explicar os mecanismos psicológicos — apenas os sinais técnicos Quem sabe que “urgência é um sinal de alerta” vai esquecer a regra. Quem entende que “urgência artificial desativa o pensamento analítico” tem um modelo mental que se aplica a qualquer situação nova. O fundamento psicológico é o que torna a habilidade transferível.

-

X

Usar apenas casos de phishing em inglês ou de contexto internacional Golpe do “oi, troquei de número” não existe nos EUA. Golpe do INSS não existe na Europa. O contexto brasileiro tem especificidades que materiais estrangeiros não cobrem. Usar casos reais do Brasil — e preferencialmente da comunidade local — maximiza a identificação e a retenção.

-

X

Não incluir o componente de resposta — apenas o de reconhecimento Reconhecer o phishing é a primeira habilidade. Saber o que fazer depois é igualmente importante: não clicar, não responder, reportar na plataforma, avisar a família, acessar o serviço diretamente pelo navegador. Uma aula que ensina a identificar mas não ensina a agir deixa o aluno na metade do caminho.

-

X

Ignorar que professores e adultos também são alvos Ataques de spear phishing contra diretores, coordenadores e professores são documentados em escolas brasileiras — acesso a sistemas institucionais, dados de alunos, financeiro. O tema não é apenas para proteger alunos: é para proteger toda a comunidade escolar.

- Engenharia social ataca pessoas — não sistemas. Nenhuma tecnologia protege contra quem entrega voluntariamente sua senha.

- Os 7 gatilhos psicológicos são o fundamento invariante de todos os ataques — urgência, autoridade, medo de perda, familiaridade, reciprocidade, prova social, contexto fabricado.

- Phishing é apenas um canal. WhatsApp phishing e smishing são os tipos mais relevantes para alunos brasileiros hoje.

- Reconhecer os sinais é a primeira habilidade. Saber como responder é a segunda. Ambas precisam ser ensinadas.

- A imersão sem aviso prévio é a abertura pedagógica mais eficaz — simula a condição real e revela o repertório atual da turma.

- A tarefa de campo (caça ao golpe real) transforma alunos em monitores ativos de segurança no ambiente familiar.

- O fundamento psicológico — não a lista de sinais técnicos — é o que torna a habilidade transferível para novos canais e ataques ainda não conhecidos.

FAQ — Perguntas Frequentes

A etapa de imersão descrita neste artigo distribui um caso impresso para análise — não envia uma mensagem real para o celular ou e-mail do aluno sem aviso. Essa distinção é crucial. A simulação de phishing real (envio de mensagem sem consentimento prévio) requer autorização formal dos participantes e da gestão escolar, mesmo em contexto educacional. Para o EM e cursos técnicos, simulações éticas com consentimento documentado são pedagogicamente valiosas e têm fundamentação consolidada em treinamentos corporativos de segurança. Para o EF, a análise de casos impressos é suficiente e não levanta questões éticas.

Com cuidado, escuta ativa e sem exposição. Se um aluno relatar uma experiência pessoal de vitimização, o protocolo correto é acolher o relato em espaço privado, verificar se há consequências ainda não resolvidas (conta comprometida, dados expostos, prejuízo financeiro familiar) e encaminhar para suporte adequado. Usar a experiência como caso pedagógico coletivo requer consentimento explícito do aluno — e mesmo com consentimento, o anonimato deve ser preservado. A vitimização não é falha do usuário: é evidência da eficácia dos ataques.

A chave está no enquadramento: não “o mundo digital é perigoso”, mas “existem regras de segurança no mundo digital assim como existem no mundo físico, e você já sabe a maioria delas”. A analogia com “estranho na rua” cria um framework de proteção que os alunos já possuem e conseguem transferir sem ansiedade. O tom deve ser de empoderamento — “você tem ferramentas para se proteger” — não de ameaça. Alunos de EF I respondem melhor a regras positivas (“verifique com um adulto de confiança”) do que a proibições negativas (“nunca clique em nada”).

Este golpe merece atenção especial porque os alvos primários são os pais dos alunos — não os próprios alunos. O golpista assume a identidade do filho, cria urgência emocional (filho em situação de emergência) e solicita transferência imediata. A defesa mais eficaz é um protocolo familiar simples: definir previamente com a família uma palavra-código que qualquer membro pode usar para autenticar uma situação de emergência real. Este protocolo pode e deve ser ensinado em aula e levado para casa como parte da tarefa de transferência familiar.

Sim. O Safernet Brasil (safernet.org.br) mantém materiais educativos sobre golpes digitais em português adaptados para diferentes idades. O CGI.br (cgi.br) publica dados anuais sobre crimes cibernéticos no Brasil com metodologia confiável, útil para contextualizar estatísticas. O portal Antiphishing Brasil (antiphishing.br) do NIC.br documenta casos reais e publica alertas sobre golpes em circulação. Para o EM e cursos técnicos, o material do Cert.br (cert.br/docs) é tecnicamente rigoroso e de acesso público.

Phishing é o subconjunto mais visível, mas engenharia social é mais ampla. Pretexting (criar um cenário fictício para obter confiança — “sou do TI, preciso do seu login para manutenção”), baiting (oferecer algo atraente — um pendrive deixado no chão com malware), tailgating (seguir uma pessoa autorizada para entrar em área restrita fisicamente) e quid pro quo (oferecer um favor em troca de informação) são técnicas igualmente relevantes para o EM e cursos técnicos. Para o EF, o foco em phishing e no contexto digital do cotidiano é suficiente e prioritário.

Conclusão: O Elo que Nenhuma Tecnologia Substitui

Cada avanço tecnológico em segurança digital foi acompanhado por um avanço equivalente nas técnicas de engenharia social. Autenticação em dois fatores dificulta o acesso direto — então os atacantes passaram a roubar o código de 2FA por phishing em tempo real. Filtros de spam melhoraram — então os ataques migraram para WhatsApp e SMS. Certificados SSL (o “cadeado” no navegador) passaram a ser usados em sites falsos para criar aparência de legitimidade.

A corrida tecnológica não tem fim. O que tem fim é a vulnerabilidade de alguém que reconhece os padrões e não age sob pressão artificial.

O próximo artigo entra na dimensão legislativa e de direitos: LGPD na escola — o que ela significa concretamente para alunos como titulares de dados, quais são seus direitos, e como trabalhar esse tema do EF II ao EM com rigor e aplicabilidade real.

Série Cibersegurança na Educação — Método, Progressão e Aplicação Real

Seis artigos com fundamento técnico preciso, progressão por etapa escolar e atividades que funcionam na escola pública real — sem depender de laboratório, internet estável ou orçamento extra.