Avaliação de Competências Digitais:

Como Medir Comportamento,

Não Memorização

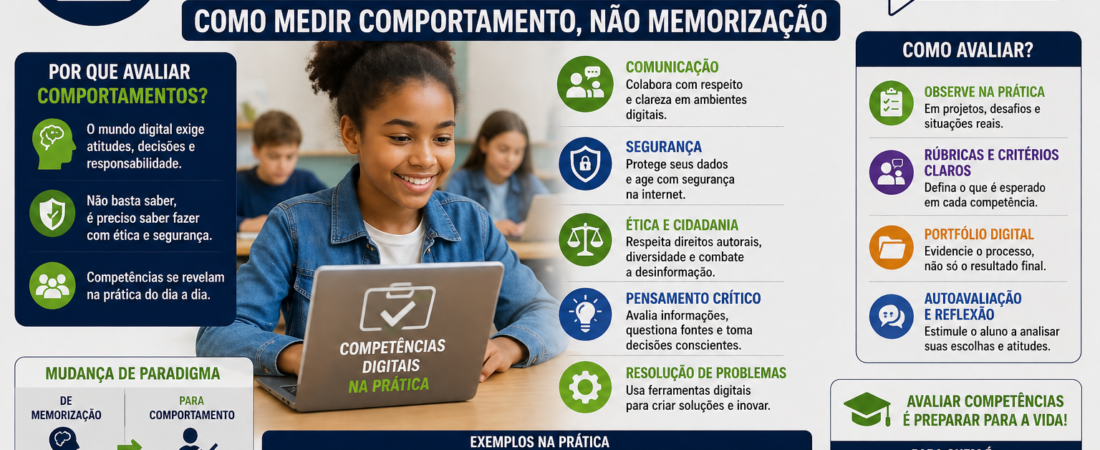

Toda sequência de ensino termina com a mesma pergunta: como saber se o aluno aprendeu de fato? Para competências digitais, a resposta não está em provas de múltipla escolha sobre definições — está em evidências de comportamento. Este artigo entrega o fundamento teórico, os instrumentos práticos e o sistema de portfólio que fecha a série com coerência metodológica.

Um aluno que obteve dez numa prova sobre LGPD e no dia seguinte assinou, sem ler, uma autorização de uso de dados numa plataforma educacional que transferia suas informações para servidores fora do Brasil não aprendeu LGPD. Memorizou definições. A diferença entre esses dois estados é o problema central deste artigo.

Avaliação de competências digitais é um campo mal resolvido na maioria das escolas brasileiras porque reproduz automaticamente os formatos de avaliação de conteúdo declarativo: prova dissertativa, questionário de múltipla escolha, fichamento de artigo. Esses instrumentos medem o que o aluno sabe dizer sobre o tema — não o que ele faz com esse conhecimento no ambiente onde as ameaças realmente ocorrem.

Este artigo fecha a série com o suporte metodológico que os cinco anteriores pressupõem: o fundamento teórico da avaliação de competências, os instrumentos específicos para cada tema trabalhado, as rubricas prontas para uso imediato e o modelo de portfólio de evidências que transforma registros dispersos em documentação coerente de aprendizagem.

O Fundamento Teórico: Por Que Instrumentos Tradicionais Não Bastam

A avaliação por memorização domina a escola porque é operacionalmente simples: o professor formula perguntas sobre o conteúdo ensinado, o aluno responde com as informações transmitidas, o professor confere a correspondência. O ciclo é limpo, rápido e tecnicamente indefensável para avaliar competências.

O problema não é que provas sejam inúteis — é que provas medem apenas a camada mais superficial do que foi aprendido. A Taxionomia de Bloom, revisada por Krathwohl em 2001, organiza o aprendizado em seis níveis crescentes de complexidade cognitiva. Avaliações tradicionais operam quase exclusivamente nos dois primeiros níveis.

A Taxionomia de Bloom Aplicada às Competências Digitais

O diagrama abaixo mapeia cada nível de Bloom com o que ele significa concretamente para avaliação de segurança digital — e que tipo de instrumento cada nível exige. A leitura deve ser feita de baixo para cima: do mais simples ao mais complexo.

A Matriz de Avaliação: Competências, Níveis e Instrumentos

A tabela abaixo cruza cada competência trabalhada nos artigos anteriores da série com o nível de Bloom correspondente ao objetivo de aprendizagem, os indicadores observáveis que evidenciam a competência e os instrumentos avaliativos adequados para cada caso.

| Competência Digital | Nível Bloom | Indicadores Observáveis | Instrumento Adequado |

|---|---|---|---|

| Distinguir dado pessoal de dado sensível | Compreender | Classifica exemplos corretamente com justificativa; identifica exemplos no cotidiano | Análise de casos impressos com ficha de classificação |

| Criar senha forte pelo método da passphrase | Aplicar | Produz senha com comprimento mínimo, palavras aleatórias, sem informação pessoal | Tarefa prática documentada + verificação em tabela de força |

| Ativar autenticação em dois fatores | Aplicar | Comprovante de ativação em pelo menos uma conta real | Evidência documental (print de confirmação) |

| Identificar phishing por sinais de alerta | Analisar | Classifica corretamente mensagens mistas com justificativa; nomeia sinal e gatilho | Dossiê de 10 casos com ficha de análise e rubrica |

| Nomear gatilhos psicológicos da engenharia social | Compreender / Analisar | Identifica o gatilho em novos exemplos não vistos em aula | Role-playing + análise de casos novos com justificativa |

| Exercer direito LGPD por solicitação formal | Aplicar | Redige solicitação que identifica o direito, a base legal e o dado envolvido | Produto escrito avaliado por rubrica de precisão jurídica |

| Auditar formulário de matrícula pela LGPD | Avaliar | Relatório fundamentado com critérios de minimização, finalidade e adequação | Relatório formal com rubrica de análise jurídico-pedagógica |

| Verificar força de senha com critérios técnicos | Aplicar / Analisar | Aplica critérios corretos (comprimento, unicidade, ausência de padrão) a exemplos novos | Ficha de análise de senhas fictícias com justificativa |

| Produzir material de conscientização para a comunidade | Criar | Material sem jargão, com informação precisa, adequado ao público-alvo definido | Rubrica de produto com critérios de precisão, acessibilidade e utilidade |

| Transferir aprendizagem para o contexto familiar | Aplicar / Criar | Relato com evidência de que o adulto de referência recebeu e compreendeu a informação | Relato oral documentado ou diário reflexivo |

Rubrica de Avaliação: Quatro Níveis de Desempenho

A rubrica abaixo é aplicável às competências centrais desta série. Os quatro níveis de desempenho são descritos com critérios comportamentais observáveis — não com julgamentos qualitativos vagos como “bom”, “regular” ou “insuficiente”.

Instrumentos de Avaliação: Seis Formatos Concretos

Cada instrumento abaixo está alinhado a um ou mais temas da série, especifica o nível de Bloom avaliado e pode ser aplicado sem internet ou laboratório na maioria dos casos.

O aluno registra por escrito uma ação concreta realizada fora da aula: senha criada, 2FA ativado, mensagem suspeita identificada e não aberta. A ficha tem campos para: o que foi feito, quando, em qual conta ou situação, e o que o aluno observou durante o processo.

O que avalia: transferência do conhecimento para o comportamento real em contexto não supervisionado — o critério mais próximo da competência genuína.

Conjunto impresso de 10 mensagens mistas (phishing real + comunicações legítimas) que o aluno classifica usando a checklist de sinais. A avaliação é pela justificativa — não pela resposta binária — e pela identificação do gatilho psicológico em cada caso de phishing.

O que avalia: capacidade de aplicar critérios analíticos a materiais novos, não vistos em aula. Transferência e generalização do modelo mental.

O aluno analisa um formulário de matrícula ou política de privacidade real e produz um relatório estruturado com: identificação de cada campo, classificação (necessário / excessivo / sensível), princípio LGPD aplicável e recomendação de adequação. Entregue à gestão escolar como produto real.

O que avalia: pensamento jurídico-crítico aplicado, capacidade de produção documental formal e de proposição de mudança institucional com fundamentação.

Caderno ou documento onde o aluno registra semanalmente: situação digital vivida (mensagem recebida, dado solicitado, senha criada, golpe percebido), como reagiu, e o que aprendeu ou mudaria. Ao final da unidade, o diário é lido pelo professor como evidência longitudinal de desenvolvimento.

O que avalia: consciência metacognitiva sobre o próprio comportamento digital ao longo do tempo — dimensão formativa que instrumentos pontuais não capturam.

Em duplas, um aluno recebe um papel de “atacante” — com um gatilho psicológico designado — e cria um cenário de engenharia social. O outro aluno “responde” como se fosse a situação real. O avaliador (professor ou terceiro aluno) usa uma ficha de observação com critérios: o atacante usou o gatilho corretamente? O alvo identificou e nomeou o gatilho? Como respondeu?

O que avalia: fluência aplicada dos conceitos em situação simulada de pressão — análogo funcional ao ambiente real.

Compilação organizada de todas as evidências de aprendizagem ao longo da série: fichas de ação, prints de 2FA ativado, dossiês classificados, relatos de transferência familiar, rascunhos de solicitação LGPD, relatórios de auditoria. O portfólio documenta a trajetória — não apenas o estado final.

O que avalia: desenvolvimento longitudinal de competências, capacidade de reflexão sobre a própria aprendizagem e consistência de engajamento com os temas ao longo do tempo.

O Portfólio de Evidências: Estrutura Completa

O portfólio é o instrumento mais coerente com a natureza de competências digitais porque captura trajetória, não apenas estado final. Um aluno que passou de “nunca pensou em senha forte” a “usa gerenciador e tem 2FA em todas as contas críticas” demonstra desenvolvimento mais relevante do que um aluno que sempre soube as respostas corretas numa prova.

Artigo 01 — Orientação no Campo

Evidências de que o aluno compreende o território e reconhece os 8 temas como relevantes para sua vida digital.

Artigo 02 — Precisão Conceitual

Evidências de que o aluno distingue os três conceitos e sabe qual se aplica a diferentes situações pedagógicas.

Artigo 03 — Senhas e Autenticação

Evidências comportamentais de melhoria de segurança pessoal — não apenas conhecimento declarativo sobre senhas.

Artigo 04 — Phishing e Engenharia Social

Evidências de capacidade analítica e transferência para o ambiente real — casos encontrados e analisados pelo próprio aluno.

Artigo 05 — LGPD e Direitos

Evidências de compreensão jurídica aplicada e capacidade de exercício real de direitos como titular de dados.

Avaliação por Etapa: O Que Medir em Cada Nível

A escolha do instrumento deve considerar a maturidade cognitiva e emocional de cada etapa. Avaliação inadequadamente sofisticada para a etapa não mede incompetência — mede inadequação metodológica do professor.

Avaliação Observacional

- Observação do comportamento em atividades simuladas (jogo do cofre, jogo do estranho digital)

- Relato oral de aplicação em casa — “você ensinou alguém?”

- Desenho ou história ilustrada sobre “como protejo meus dados”

- Checklist de comportamentos observados pelo professor em situações criadas em aula

- Autorrelato simplificado: “o que você mudou depois da aula?”

Avaliação por Produto e Ação

- Ficha de Evidência de Ação (2FA ativado, senha criada)

- Dossiê de classificação de mensagens com justificativa

- Relato documentado de transferência familiar com detalhe verificável

- Análise do formulário de matrícula com ficha de avaliação LGPD

- Diário de bordo com registros quinzenais

- Rubrica aplicada pelo professor em situações observadas

Avaliação por Portfólio e Análise Crítica

- Portfólio de evidências semestral com reflexão metacognitiva

- Relatório de auditoria de conformidade LGPD entregue à gestão

- Role-playing avaliado com ficha de observação de terceiro

- Análise de caso técnico de phishing com engenharia reversa do ataque

- Proposta de política de privacidade para a escola

- Campanha de conscientização avaliada por rubrica de produto

Template: Ficha de Avaliação de Competência Digital

Ficha de Avaliação de Competência Digital — Série Cibersegurança na Educação

ALUNO: _______________________________ TURMA: ______ DATA: __________

TEMA AVALIADO: ______________________ ARTIGO DA SÉRIE: _______________

INSTRUMENTO USADO:

[ ] Ficha de Evidência de Ação [ ] Dossiê de Classificação

[ ] Relatório de Auditoria [ ] Diário de Bordo

[ ] Role-Playing Avaliado [ ] Portfólio de Evidências

[ ] Relato Oral de Transferência [ ] Outro: __________________

NÍVEL DE BLOOM AVALIADO:

[ ] Lembrar [ ] Compreender [ ] Aplicar [ ] Analisar [ ] Avaliar [ ] Criar

COMPETÊNCIA ESPECÍFICA AVALIADA:

_______________________________________________________________

EVIDÊNCIA APRESENTADA:

[ ] Ação concreta documentada (descrever): _____________________

[ ] Produto escrito (tipo): ____________________________________

[ ] Relato oral (resumir observações): _________________________

[ ] Comportamento observado em aula (descrever): _______________

AVALIAÇÃO POR NÍVEL DE DESEMPENHO DA RUBRICA:

[ ] Iniciante — ainda não demonstra a competência em situações novas

[ ] Em Desenvolvimento — demonstra com apoio ou em situações simples

[ ] Proficiente — demonstra de forma consistente e justificada

[ ] Avançado — demonstra + transfere + explica para outros

OBSERVAÇÕES DO PROFESSOR:

_______________________________________________________________

_______________________________________________________________

EVIDÊNCIA DE TRANSFERÊNCIA FAMILIAR:

[ ] Sim — descrita: ___________________________________________

[ ] Não realizada

[ ] Realizada mas sem detalhe verificável

AÇÃO CONCRETA DE MELHORIA PARA O ALUNO:

_______________________________________________________________

NOTA OU CONCEITO (conforme sistema da escola):

_______________________________________________________________

Caso Real: O Portfólio que Mudou Como a Escola Avalia Tecnologia

Da Prova de Definições ao Portfólio de Comportamento: Uma Transição Documentada

No início de um semestre letivo, o POED responsável pela disciplina de Computação aplicou a avaliação diagnóstica padrão que havia usado nos dois anos anteriores: prova dissertativa com definições de malware, tipos de ataque, conceitos de criptografia. A média da turma foi 7,2. A semana seguinte, em atividade prática não avaliada, apenas 3 dos 28 alunos conseguiram identificar um e-mail de phishing simulado. A nota alta não correspondia à competência real.

O professor descartou o modelo de prova tradicional para o tema de segurança digital e adotou o sistema de portfólio de evidências descrito neste artigo. O novo critério de avaliação foi comunicado à turma com clareza: “Vocês serão avaliados pelo que fizerem, não pelo que disserem que sabem.”

Ao final do semestre, o portfólio de cada aluno continha: print de 2FA ativado no e-mail (94% da turma entregou), análise documentada de pelo menos um caso real de phishing recebido pela família (88% da turma), relato detalhado de ensino a um adulto com resultado verificável (76% da turma), e análise do formulário de matrícula com 3+ critérios LGPD (68% da turma nos três critérios completos).

A coordenação pedagógica questionou inicialmente o modelo por não gerar “uma nota”. O professor apresentou os portfólios como dossiê de evidências e propôs que a nota fosse derivada da rubrica de quatro níveis. A proposta foi aceita. No ano seguinte, duas outras disciplinas da mesma escola adotaram o modelo de portfólio de evidências para avaliação de competências práticas.

Erros Frequentes na Avaliação de Competências Digitais

-

X

Avaliar conhecimento declarativo e chamar de avaliação de competência “Defina autenticação em dois fatores” avalia memória. “Ative o 2FA na sua conta de e-mail e documente o processo” avalia competência. A confusão entre os dois é o erro mais frequente e o que mais subestima o potencial real dos alunos.

-

X

Usar a mesma prova para todos os instrumentos Competências diferentes exigem instrumentos diferentes. A competência de “criar senha forte” não pode ser avaliada pelo mesmo instrumento que avalia “identificar phishing” ou “exercer direito LGPD”. Cada competência tem seu critério de evidência específico.

-

X

Penalizar o processo de aprendizagem Um aluno que na primeira atividade classificou errado um e-mail de phishing, mas no final da unidade classifica corretamente com justificativa fundamentada, demonstrou desenvolvimento real. Avaliar apenas o estado final sem considerar a trajetória ignora a dimensão formativa que é a mais valiosa para competências de longo prazo.

-

X

Ignorar a transferência familiar como critério de avaliação O aluno que ensina um adulto em casa e volta com relato detalhado demonstrou um nível de domínio que a prova escrita nunca captura: ele organizou o conhecimento para comunicar para uma audiência diferente, com linguagem adaptada, e verificou o resultado. Isso é competência no nível mais alto da taxionomia de Bloom — criar e avaliar. Deixar isso fora da avaliação é desperdiçar o critério mais rico disponível.

-

X

Não comunicar os critérios antes da atividade Rubrica não comunicada ao aluno não é instrumento de aprendizagem — é instrumento de julgamento retrospectivo. O aluno precisa saber com antecedência o que será avaliado, quais são os níveis de desempenho e o que caracteriza cada um. A rubrica visível antes e durante a atividade orienta o esforço e aumenta a qualidade do produto.

-

X

Avaliar competência digital apenas em aula de informática Segurança digital é competência transversal. Sua avaliação deve acontecer em qualquer contexto onde ela se manifeste — em Língua Portuguesa (quando o aluno analisa um texto persuasivo com sinais de phishing), em Matemática (quando calcula entropia de senha), em Ciências Humanas (quando debate LGPD e direitos fundamentais). Restringir a avaliação a um único componente curricular subestima a abrangência da competência.

Urgência e Mapa

O campo existe, é urgente, e a escola pública tem condições de trabalhar todos os 8 temas — sem laboratório, sem orçamento extra.

Precisão Conceitual

Três termos distintos, três dimensões de um mesmo território. Planejar sem essa distinção produz conteúdo vago e avaliação incoerente.

Proteção Técnica

Comprimento supera complexidade. 2FA muda a equação de risco. Gerenciador é a única solução prática para unicidade de senhas.

Reconhecimento de Padrões

Os 7 gatilhos psicológicos são o fundamento invariante. O canal muda — o mecanismo de manipulação permanece.

Consciência de Direitos

O aluno é titular de dados com 9 direitos garantidos por lei. A escola é controladora com obrigações concretas. Proteção de dados é direito constitucional desde 2022.

Avaliação Coerente

Competência é comportamento em ação. Instrumentos que medem memorização medem a sombra da competência. O portfólio de evidências fecha o ciclo com coerência.

FAQ — Perguntas Frequentes

A argumentação mais sólida é empírica: demonstrar que a prova tradicional não captura a competência visada. Se o objetivo é que o aluno “ative 2FA em uma conta real”, a prova que pergunta “o que é autenticação em dois fatores?” não mede esse objetivo — mede um objetivo diferente. A BNCC (Competências Gerais 5 e 7) explicitamente prevê avaliação de competências práticas e de produção cultural e intelectual. O portfólio de evidências é metodologicamente mais alinhado à BNCC do que a prova de definições. Apresentar a rubrica como critério de nota — com descrição clara dos quatro níveis de desempenho — normalmente satisfaz a exigência de registro avaliativo da coordenação.

A ausência de evidência é, em si, uma evidência: o aluno está no nível “Iniciante” da rubrica — ainda não demonstra a competência fora do ambiente de aula supervisionada. Isso não é falha moral — é diagnóstico pedagógico. A resposta não é penalizar com nota zero, mas criar oportunidade de demonstração alternativa: o aluno pode ativar o 2FA no celular durante a aula com acompanhamento do professor, ou realizar a análise de mensagem suspeita em atividade em sala. O objetivo é a competência — não o registro da competência em formato específico.

O relato de transferência deve ser voluntário na forma — o aluno escolhe o nível de detalhe que compartilha. O critério de avaliação é a qualidade do relato, não a identificação da família ou da situação específica. Um relato que diz “ensinei para um adulto em casa como criar uma senha mais forte usando o método das palavras aleatórias, e ele trocou a senha do banco” é suficiente — sem precisar nomear quem é o adulto nem qual é o banco. O professor avalia a evidência de transferência, não os dados pessoais da família.

Não apenas é possível — é o modelo mais coerente com a natureza transversal das competências digitais. Em Língua Portuguesa: análise de texto persuasivo com sinais de engenharia social, avaliada pela precisão na identificação dos gatilhos retóricos. Em Matemática: cálculo de entropia de senha e análise da proporcionalidade entre comprimento e segurança, avaliado por rubrica técnica. Em Ciências: análise da biometria como dado sensível sob a LGPD. Em Filosofia: debate sobre ética de dados e autonomia informacional. A interdisciplinaridade não dilui a competência — a consolida, porque reforça a mesma estrutura em múltiplos contextos.

O SAEB ainda não avalia competências digitais como componente específico. O ENEM, nas questões de Linguagens e suas Tecnologias e de Ciências Humanas, tem incluído progressivamente questões sobre privacidade, desinformação e cidadania digital — especialmente após a incorporação da BNCC nas matrizes de referência. As competências desenvolvidas nesta série — análise crítica de textos persuasivos, reconhecimento de manipulação, consciência de direitos — são transferíveis para o desempenho em avaliações de larga escala, ainda que não haja correlação direta e mensurável. O objetivo primário desta série não é a preparação para avaliações externas — é a formação de um sujeito capaz de operar com segurança e autonomia no território digital. Se isso também melhora o desempenho em avaliações externas, é consequência bem-vinda, não objetivo central.

Conclusão: O Que Esta Série Representa — e O Que Vem Depois

Seis artigos. Seis competências. Um argumento central que percorre toda a série: a escola pública brasileira tem condições de ensinar segurança digital com rigor, progressão e coerência avaliativa — agora, com os recursos que já existem.

O que faltava não era orçamento, laboratório ou formação especializada em cibersegurança corporativa. Faltava um mapa — de conceitos precisos, de progressão por etapa, de instrumentos adequados à natureza das competências digitais. Esta série é esse mapa.

A competência digital não é opcional para os alunos que saem da escola hoje. Eles já vivem online — com os riscos que isso implica, com os direitos que a lei garante, e com o potencial de transformação que o letramento digital oferece. A escola que decide ensiná-los a navegar esse território com segurança e consciência não está fazendo algo extraordinário.

Está fazendo o mínimo que a formação integral de um cidadão exige no século XXI.

Seis Artigos. Uma Série. Uma Escola Mais Segura.

Do mapa inicial ao sistema de avaliação: a série entrega fundamento conceitual, progressão por etapa, atividades sem dependência de infraestrutura e instrumentos avaliativos coerentes com a natureza das competências digitais. Disponível integralmente em professorcomia.com.br.