Educação Digital: Do Conceito à Prática

Conhecimento sem metodologia não transforma. Esta parte equipa o educador com ferramentas concretas: como planejar, executar, avaliar e escalar o ensino de segurança digital na escola pública brasileira — com ou sem laboratório, com ou sem conectividade.

Como Ensinar Segurança Digital

na Escola

Objetivos de Aprendizagem

- Fundamentar o ensino de segurança digital na escola como necessidade curricular e não como conteúdo extracurricular — articulando com a BNCC e com as competências gerais do Ensino Básico.

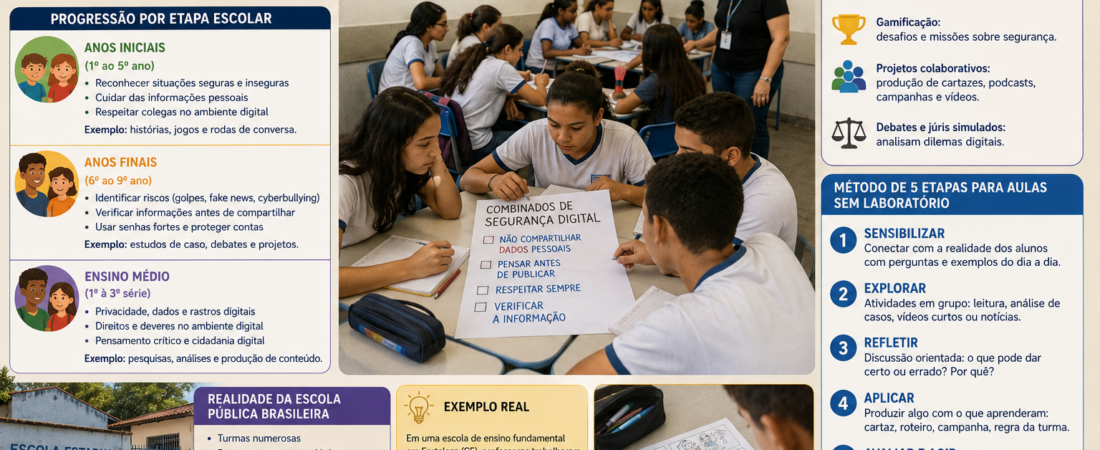

- Descrever a progressão de conteúdos e habilidades por etapa escolar (EF I, EF II, EM), reconhecendo o que é adequado, o que é introdutório e o que é aprofundamento em cada fase.

- Selecionar e aplicar metodologias ativas adequadas ao ensino de segurança digital — com foco especial em abordagens que funcionam sem laboratório de informática.

- Aplicar o Método das 5 Etapas para planejar e executar uma aula de segurança digital com qualquer turma, qualquer tema e qualquer nível de infraestrutura disponível.

Por Que Segurança Digital Precisa Entrar no Currículo

Em 2022, uma pesquisadora da UNICAMP levantou o seguinte dado em escolas públicas de São Paulo: 94% dos alunos do 9.º ano afirmaram que nunca haviam recebido, na escola, nenhuma aula ou orientação formal sobre segurança digital. Os mesmos alunos usavam internet em média 6 horas por dia. Na mesma pesquisa, 67% relataram ao menos um episódio de assédio, golpe tentado, exposição não consentida ou cyberbullying nos 12 meses anteriores. A escola ensinava a fazer cálculos e analisar textos — habilidades necessárias para um mundo que, para esses alunos, era majoritariamente digital. Mas não ensinava a navegar nele com segurança.

Segurança digital não é uma disciplina nova a ser adicionada à grade já sobrecarregada. É uma competência transversal — que atravessa Língua Portuguesa (letramento midiático), Matemática (raciocínio lógico e pensamento computacional), Ciências (pensamento crítico e evidências) e Educação para a Cidadania (direitos e deveres). O professor que ensina a analisar fontes de informação já está ensinando segurança digital. O que falta, na maioria dos casos, é fazer isso com intencionalidade.

Letramento Digital em Segurança: Definição Pedagógica

Conjunto de conhecimentos, habilidades, atitudes e valores que permitem a um indivíduo navegar no ambiente digital com autonomia, senso crítico e responsabilidade — compreendendo riscos, conhecendo direitos, identificando ameaças e adotando comportamentos que protejam a si mesmo e à sua comunidade.

Não se confunde com literacia informática (saber usar ferramentas) nem com programação. É uma competência de cidadania, de julgamento e de autodefesa — análoga ao letramento em saúde ou ao letramento financeiro.

BNCC — Competências Gerais 4 e 5 · UNESCO — Digital Literacy Framework (2018) · CETIC.Br — TIC Kids Online Brasil 2023A dimensão mais relevante da segurança digital para a escola básica não é técnica — é humana. Por que as pessoas acreditam em fake news? Como o viés de confirmação funciona? O que torna uma senha forte não é apenas o número de caracteres — é a compreensão de por que senhas existem. O que protege uma criança de grooming não é firewall — é vínculo de confiança com adultos e capacidade de reconhecer manipulação.

Essas dimensões são o território do professor. Não requerem conhecimento de redes ou programação. Requerem boa pedagogia, escuta ativa e o mesmo rigor conceitual que qualquer outro conteúdo.

Progressão por Etapa Escolar: Do EF I ao Ensino Médio

Uma professora do 4.º ano tentou adaptar para seus alunos de 9–10 anos uma aula sobre phishing que havia visto num treinamento para adultos. A aula falhou: as crianças não tinham conta bancária, não recebiam e-mails corporativos e não tinham referência para o que a professora descrevia. O problema não era o tema — era o contexto. A ameaça digital relevante para uma criança de 9 anos não é phishing bancário: é o desconhecido no jogo online que pede informações pessoais, o colega que compartilha a senha, o conteúdo assustador que aparece sem aviso. Cada etapa tem sua própria ecologia de riscos — e o currículo precisa respeitar isso.

A progressão do letramento em segurança digital segue os mesmos princípios que qualquer progressão curricular: do concreto ao abstrato, do pessoal ao social, do simples ao complexo, do reconhecimento à análise à criação. O que muda entre EF I, EF II e EM não é apenas a profundidade — é a experiência digital do aluno, sua capacidade cognitiva e os riscos que efetivamente enfrenta.

Foco central: construir hábitos básicos e vocabulário inicial. A criança aprende que o mundo digital tem regras — como o mundo físico.

- Informações pessoais: o que compartilhar e o que guardar

- Senhas como “chaves” — não se compartilha com ninguém

- Conteúdo online que incomoda: falar com adulto de confiança

- Diferença entre real e inventado na internet

- Tempo de tela e equilíbrio: conceito de uso consciente

- Cyberbullying: reconhecer e reportar

Foco central: compreender como as ameaças funcionam — não apenas o que fazer, mas por quê funciona e como se proteger com autonomia crescente.

- Phishing e engenharia social — gatilhos psicológicos

- Privacidade digital — rastros, cookies e dados pessoais

- Malware e vetores de infecção no celular

- Fake news — protocolo SIFT e verificação de fontes

- Senhas fortes, MFA e gerenciadores

- LGPD — direitos básicos e como exercê-los

- Crimes digitais — o que é crime e o que fazer como vítima

Foco central: pensamento sistêmico, dimensão política e capacidade de produzir conhecimento — o aluno passa de receptor a produtor e agente.

- Capitalismo de vigilância e modelo de negócios das plataformas

- Algoritmos, câmaras de eco e manipulação de opinião

- Segurança em redes e criptografia básica

- Direito ao esquecimento e tensões entre direitos

- IA generativa — deepfakes, desinformação e impacto social

- Projeto de segurança digital para a comunidade escolar

| Tema | EF I (6–10a) | EF II (11–14a) | EM (15–17a) | BNCC |

|---|---|---|---|---|

| Senhas e Autenticação | Introdução | Desenvolvimento | Aprofundamento | CO EF 06 CO 01 |

| Privacidade Digital | Noção básica | Desenvolvimento | Análise crítica | CG 5 · CO EM 13 CO 03 |

| Fake News / Desinformação | Verdadeiro/Falso | SIFT / Verificação | Sistemas de desinformação | LP EM 13 LP 06 |

| Cyberbullying | Reconhecer/Reportar | Dinâmicas e estratégias | Dimensão legal e ação | ECA · Lei 14.811/2023 |

| LGPD e Direitos | Não previsto | Direitos básicos | Análise e exercício | CO EM 13 CO 03 |

| IA e Algoritmos | Não previsto | Introdução | Análise crítica | CG 5 · CO EM 13 CO 05 |

Metodologias Ativas para Segurança Digital

Um professor de Língua Portuguesa do 8.º ano passava 50 minutos explicando como funcionava o phishing. Os alunos ouviam, anotavam e respondiam corretamente na prova. Três semanas depois, o mesmo professor enviou um e-mail simulado de phishing para a turma — seguindo o protocolo de um experimento pedagógico. 73% dos alunos clicaram no link falso. Saber o que é phishing não é a mesma coisa que resistir ao phishing em contexto real. A diferença entre as duas competências é exatamente o que as metodologias ativas se propõem a preencher: a distância entre o conceito declarado e o comportamento real.

Segurança digital é, antes de tudo, uma competência comportamental. Métodos expositivos podem transmitir o conceito — mas não constroem a resposta automática de desconfiança, a pausa reflexiva antes do clique, o hábito de verificar antes de compartilhar. Para isso, o aluno precisa praticar — em contexto seguro, com feedback imediato e com progressão deliberada de dificuldade.

Como funciona: o aluno é exposto a versões enfraquecidas de ameaças reais — um phishing simulado, uma fake news construída com as táticas do capítulo, um perfil falso criado em aula. A exposição controlada, com análise posterior, constrói resistência antes da exposição real.

Por que funciona: ativa o Sistema 1 (emocional) em contexto seguro — o aluno sente o impulso de clicar/compartilhar, e aprende a reconhecê-lo como sinal de alerta.

Como funciona: apresentar um caso real ou fictício que contenha múltiplos problemas de segurança digital — e pedir que grupos investiguem, identifiquem os problemas e proponham soluções. Exemplo: “Analise o caso X e identifique onde cada erro foi cometido.”

Por que funciona: contextualiza o conteúdo em situações realistas, desenvolve raciocínio analítico e torna o aprendizado relevante para o aluno.

Como funciona: usar jogos de tabuleiro, card games ou simulações em papel que representem ameaças e defesas digitais. O jogo “Defensor Digital” (printável gratuito) simula decisões de segurança. O game online “Get Bad News” simula a produção de desinformação.

Por que funciona: engajamento alto, aprendizado por tentativa e erro sem consequências reais, repetição natural e competição saudável.

Como funciona: o aluno produz algo real — um guia de segurança para a escola, um vídeo de 60s sobre phishing para o canal do Instagram da escola, um cartaz para o refeitório, uma campanha de consciência para os pais.

Por que funciona: ensinar é a melhor forma de aprender. O aluno que produz conteúdo de segurança digital para um público real consolida o conhecimento de forma mais duradoura do que qualquer prova.

Como funciona: o aluno lê/assiste conteúdo em casa (vídeo, trecho do livro, notícia) e traz para a aula uma posição fundamentada. O professor facilita um debate estruturado onde os alunos apresentam e debatem argumentos sobre dilemas reais — “privacidade vs. segurança”, “liberdade de expressão vs. desinformação”.

Por que funciona: desenvolve pensamento crítico, argumentação, escuta ativa e conforto com ambiguidade — habilidades essenciais para navegar em dilemas éticos digitais.

Como funciona: o aluno usa seu próprio celular ou computador da escola para realizar uma auditoria real — verificar permissões de apps, analisar a política de privacidade de uma plataforma usada pela escola, usar o protocolo SIFT para verificar uma notícia viral.

Por que funciona: conecta conceito e prática no mesmo momento — o aluno aprende fazendo, no seu próprio dispositivo, com consequências reais (ex: revogar uma permissão desnecessária).

Em muitas escolas, o celular é visto como inimigo da aprendizagem. No ensino de segurança digital, o celular é o objeto de estudo. Usar o celular do aluno para auditar permissões, verificar uma notícia, simular phishing ou demonstrar um malware em ambiente controlado transforma o dispositivo de distração em ferramenta de aprendizagem.

A aula mais poderosa de segurança digital frequentemente começa com: “Peguem os celulares. Agora vamos olhar o que está instalado neles.” O engajamento é imediato — porque é sobre a vida real deles.

O Método das 5 Etapas: Aulas Sem Laboratório

Uma professora de Ciências do 7.º ano decidiu trabalhar malware numa escola sem laboratório de informática, sem conectividade estável e com alunos que usavam celular pessoal predominantemente Android. Em vez de cancelar a aula, ela adaptou: usou cartões impressos com casos reais de infecção (criados com os dados do capítulo 6 deste livro), conduziu uma simulação de “engenheiro de software” onde grupos decidiam se um download era seguro ou não, e fechou com auditoria de apps nos celulares dos próprios alunos. O tema foi o mesmo. O laboratório foi a sala de aula. O recurso foi a realidade dos alunos. O resultado, segundo relato posterior, foi a aula de maior engajamento do semestre.

O Método das 5 Etapas é um protocolo pedagógico construído para o contexto da escola pública brasileira real — com turmas grandes, poucos recursos, infraestrutura imprevisível e professores sobrecarregados. Não requer laboratório, conectividade permanente ou treinamento técnico especializado. Requer bom planejamento, materiais adaptáveis e clareza sobre o que se quer que o aluno saiba e consiga fazer ao final.

“A aula de segurança digital que realmente funciona não é a que explica o que é phishing — é a que muda o comportamento do aluno na próxima vez que ele receber um e-mail suspeito. Esse é o critério definitivo.”— Síntese pedagógica — Capítulo 12

Passo 1 — Escolha do Recorte

A dupla escolhe: (a) etapa escolar alvo (EF I, EF II ou EM), (b) tema de segurança digital (um dos abordados nos caps. 4–11), (c) duração disponível (50, 40 ou 30 min). Essas três restrições reais guiam todo o planejamento.

Passo 2 — Preenchimento do Template

Para cada uma das 5 etapas: definir o que o professor faz, o que os alunos fazem, qual material é necessário e quanto tempo dura. Total deve fechar no tempo escolhido.

Passo 3 — Teste de Consistência

- O gancho conecta com a experiência real do aluno da etapa escolhida?

- O conceito usa vocabulário adequado à faixa etária?

- A prática guiada é diferente da prática autônoma?

- A transferência pede uma ação fora da sala de aula?

- Funciona sem laboratório?

Passo 4 — Apresentação e Feedback

Cada dupla apresenta o plano em 5 minutos para outra dupla — que atua como “par revisor” e dá feedback estruturado: o que está forte, o que pode ser melhorado e que sugestão concreta de melhoria daria.

Produto e Avaliação

Plano de aula preenchido nas 5 etapas + síntese de 150 palavras justificando as escolhas metodológicas (por que esse gancho, por que essa prática). A avaliação considera: adequação etária do conteúdo e linguagem, coerência entre as etapas, concretude dos materiais e praticabilidade no contexto da escola pública.

Fase 1 — Inventário (15 min)

Revisar o próprio planejamento anual com a pergunta: “Onde, neste planejamento, já existe uma oportunidade de inserir segurança digital?” Não criar conteúdo novo — apenas reconhecer oportunidades que já existem: análise de fontes em LP, fake news em História, privacidade em Ciências, algoritmos em Matemática.

Fase 2 — Mapeamento (20 min)

Para cada oportunidade identificada: (1) qual tema de segurança digital se conecta, (2) qual seria o gancho que emerge naturalmente do conteúdo já planejado, (3) qual das 6 metodologias da seção 12.3 é mais adequada ao contexto, (4) qual o produto possível sem recursos adicionais.

Fase 3 — Priorização (10 min)

Das oportunidades mapeadas, escolher 2–3 para efetivamente implementar no semestre — com critérios explícitos de escolha: maior impacto esperado, menor esforço de preparação, maior aderência ao conteúdo já planejado.

Produto Final

Mapa de conexões: uma tabela com coluna “conteúdo do planejamento” × “oportunidade de segurança digital” × “metodologia sugerida” × “produto possível”. Não é um novo planejamento — é uma camada de intencionalidade sobre o planejamento que já existe.

Valor Pedagógico

Esta atividade demonstra concretamente que segurança digital não requer espaço novo no currículo — requer olhar diferente para o espaço que já existe. O professor que completa essa atividade costuma identificar 3–5 oportunidades que já estavam no seu planejamento sem nome.

- 1.A principal barreira relatada pelos professores para ensinar segurança digital é a insegurança técnica — “não sei o suficiente”. Mas o capítulo argumenta que o conhecimento necessário é principalmente humano e pedagógico, não técnico. Você concorda? Que parte do conteúdo deste livro você se sente mais inseguro(a) para ensinar — e o que seria necessário para superar essa insegurança?

- 2.A pesquisa citada mostrou que 73% dos alunos clicaram num phishing simulado mesmo após uma aula sobre o tema. Isso invalida o ensino de conceitos? Ou indica que o problema está na metodologia — na distância entre saber e agir? Quais implicações essa distância tem para o planejamento pedagógico?

- 3.O capítulo sugere que o celular do aluno é o laboratório de segurança digital mais acessível. Mas muitas escolas proibiram o uso de celular em sala. Como você avalia essa tensão? Existe uma abordagem que honre tanto a necessidade de foco quanto a oportunidade de usar o dispositivo como objeto de estudo?

- 4.A progressão por etapa escolar defende que conteúdos complexos (LGPD, algoritmos, capitalismo de vigilância) são do EM — não do EF. Mas muitas crianças de 10 anos já usam redes sociais com políticas de privacidade complexas. Quando a realidade digital dos alunos avança mais rápido do que a progressão curricular planejada, o que o professor deveria fazer?

- 5.Ensinar segurança digital envolve inevitavelmente falar de situações reais que os alunos vivenciam — cyberbullying, imagens íntimas, golpes familiares. Isso pode abrir conversas difíceis. Qual é o preparo que o professor precisa ter para facilitar essas conversas com segurança — para o aluno e para si mesmo?

Verificação de Aprendizagem — Capítulo 12

- 1.Um professor de Língua Portuguesa do 7.º ano quer inserir o tema “fake news” em sua aula sobre análise de notícias jornalísticas. Usando o Método das 5 Etapas, planeje uma aula de 50 minutos que integre o conteúdo curricular de LP com o letramento em segurança digital — sem necessidade de laboratório ou dispositivo por aluno.

- 2.Explique a diferença entre prática guiada e prática autônoma, usando como exemplo o ensino de verificação de fontes. Por que a prática guiada não pode ser substituída pela prática autônoma diretamente — e qual é a consequência de pular essa etapa?

- 3.Uma professora do 4.º ano quer trabalhar proteção de dados pessoais com alunos de 9 anos. Proposta dela: uma aula de 50 minutos sobre LGPD e os 9 direitos do titular. Avalie essa proposta à luz da progressão por etapa escolar descrita na seção 12.2. O que está inadequado? Qual seria uma abordagem mais adequada ao EF I?

- 4.Cite três metodologias ativas apresentadas no capítulo que funcionam sem laboratório de informática. Para cada uma: descreva como seria aplicada ao tema “cyberbullying” numa turma de 8.º ano, com 35 alunos e 50 minutos disponíveis.

| Nível | Critério — Questão 1 (Plano de Aula) | Indicador |

|---|---|---|

| Iniciante | Plano não usa o Método das 5 Etapas. Trata o tema como conteúdo novo separado do currículo de LP. Não há atividade prática. Depende de recursos tecnológicos. | Aula expositiva de 50 min sobre fake news, com apresentação de slides e questionário final. |

| Em Desenvolvimento | Usa algumas das etapas, mas sem distinguir prática guiada de autônoma. A conexão com LP é forçada — os conteúdos não se integram naturalmente. Funciona mas sem evidência de transferência. | Gancho existe. Conceito existe. Mas a atividade é a mesma para todos (não individualizada) e não há etapa de transferência. |

| Proficiente | Plano segue as 5 etapas com distinção clara entre cada uma. O gancho emerge do próprio currículo de LP (análise de notícia). Prática guiada é diferente da autônoma. Etapa 5 pede comportamento real fora da sala. Funciona sem recursos tecnológicos. | Gancho: análise comparativa de manchete real vs. fake news impressa. Conceito: SIFT em 15 min. Prática guiada: grupo analisa 3 casos. Autônoma: 1 caso individual. Transferência: “Verifique uma notícia que você recebeu esta semana.” |

| Avançado | Além do proficiente: o plano prevê diferenciação por nível de proficiência, usa o conteúdo de LP como âncora (gênero textual notícia) e propõe extensão para casa com critério claro de avaliação formativa — tornando a Etapa 4 uma evidência de aprendizagem documentável. | Integra explicitamente os objetos de conhecimento de LP (análise de fonte, intenção do texto, argumentação) com o protocolo SIFT — tornando a aula duplamente produtiva para o currículo. |