Do Conceito ao Produto: Publicações Recentes

-

Phishing e Engenharia Social — O Ataque às Pessoas | Parte II | Capítulo 5

Parte II Ameaças: Como Acontecem e Por Que Funcionam Conhecer o inimigo com precisão é o pré-requisito de qualquer defesa eficaz. Esta parte mapeia as cinco ameaças mais relevantes para o contexto escolar brasileiro — com fundamento técnico, análise psicológica e aplicação pedagógica direta. Cap. 4 — Senhas e Autenticação Cap. 5 — Phishing e

-

Segurança no mundo digital: Parte II – capítulo 4

Parte II Ameaças: Como Acontecem e Por Que Funcionam Conhecer o inimigo com precisão é o pré-requisito de qualquer defesa eficaz. Esta parte mapeia as cinco ameaças mais relevantes para o contexto escolar brasileiro — com fundamento técnico, análise psicológica e aplicação pedagógica direta. Cap. 4 — Senhas e Autenticação Cap. 5 — Phishing e

-

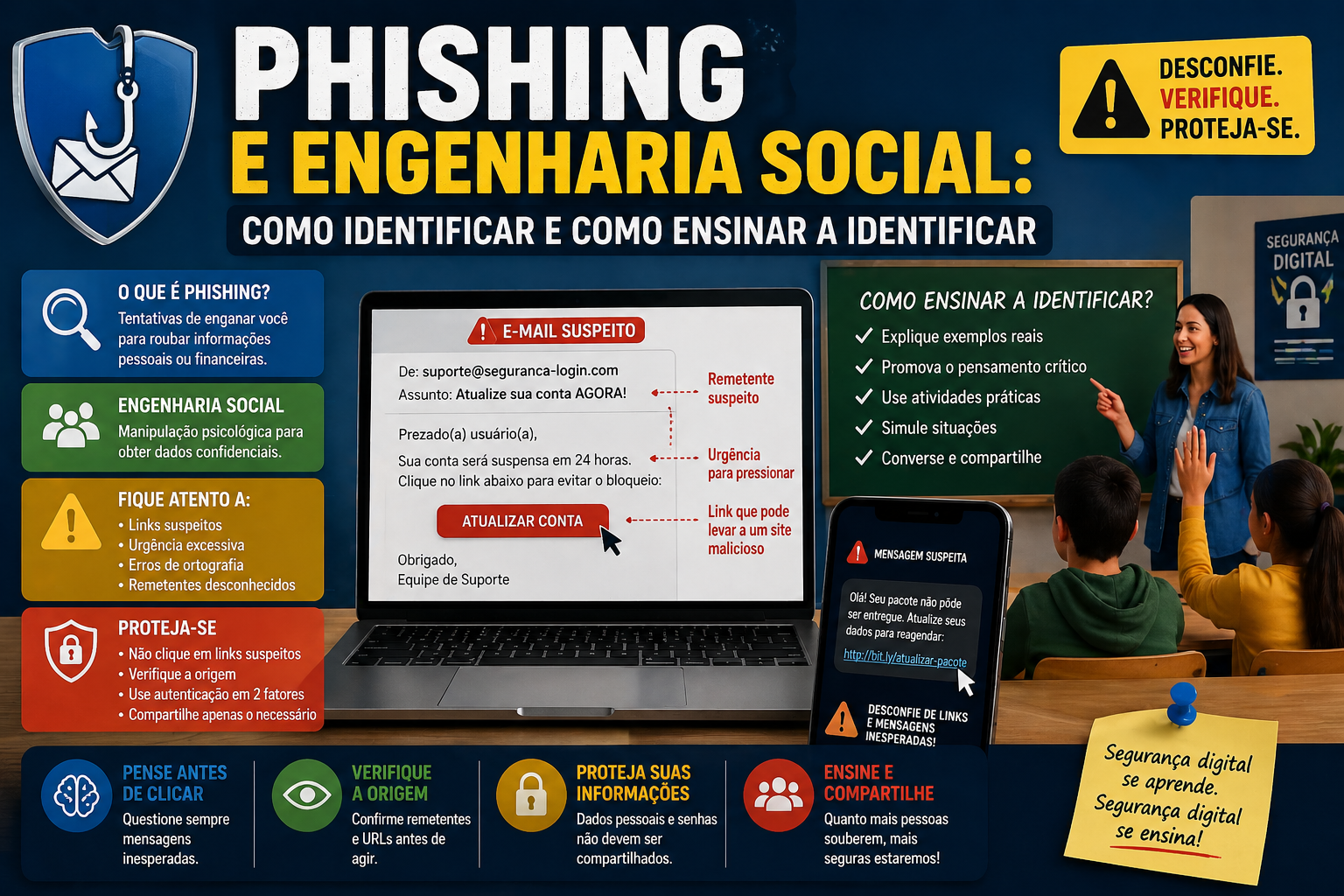

Phishing e Engenharia Social: Como Identificar e Como Ensinar a Identificar

Phishing e Engenharia Social: Como Identificar e Como Ensinar a Identificar Série Cibersegurança na Educação Artigo 04 de 06 Tema: Phishing e Engenharia Social Artigo 04 Nenhuma senha forte protege contra uma pessoa que a entrega voluntariamente. Engenharia social é o ataque que explora psicologia humana — não falhas técnicas. Entender seus mecanismos é o