Do Conceito ao Produto: Publicações Recentes

-

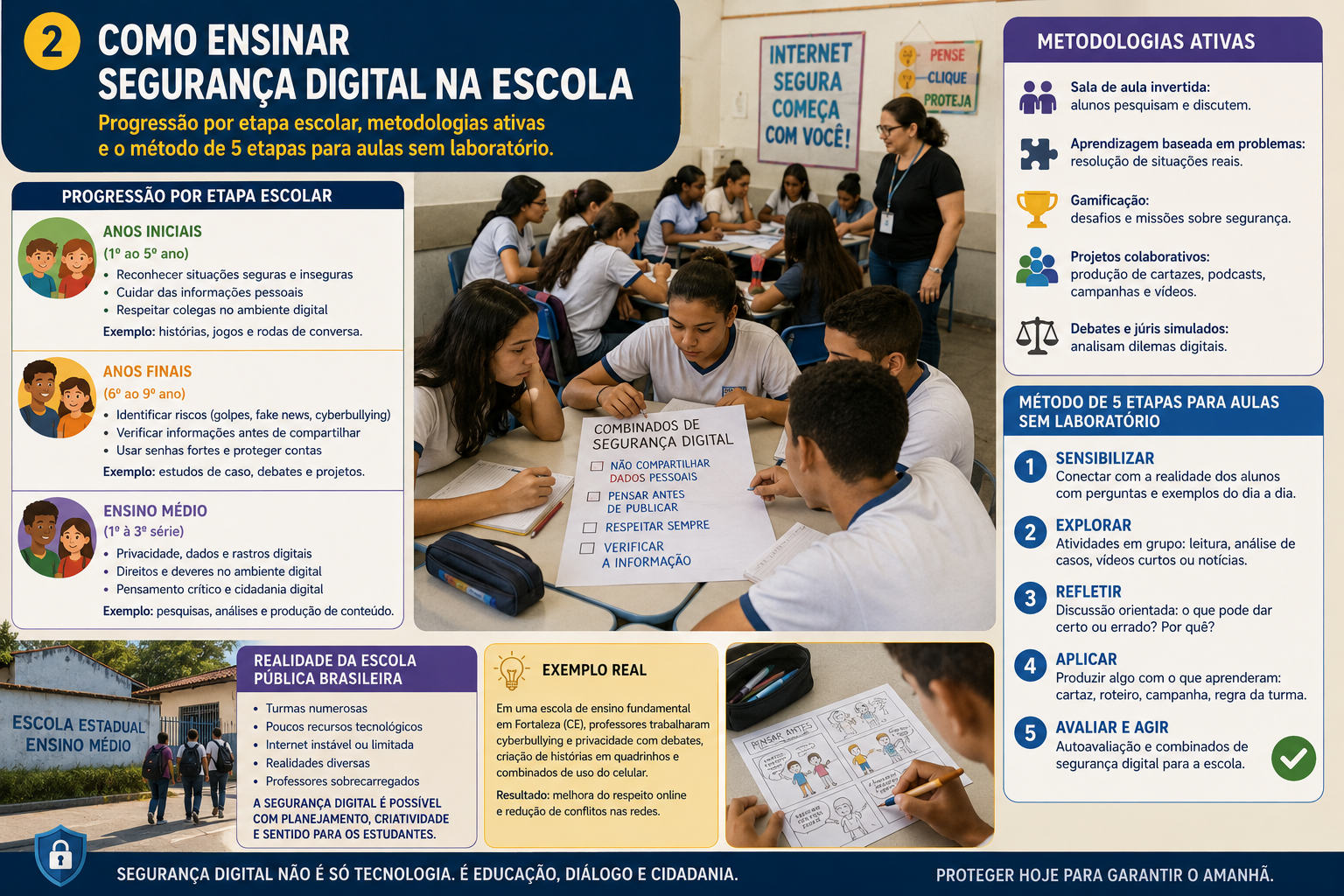

Segurança no mundo digital parte 1 – Capítulo 1

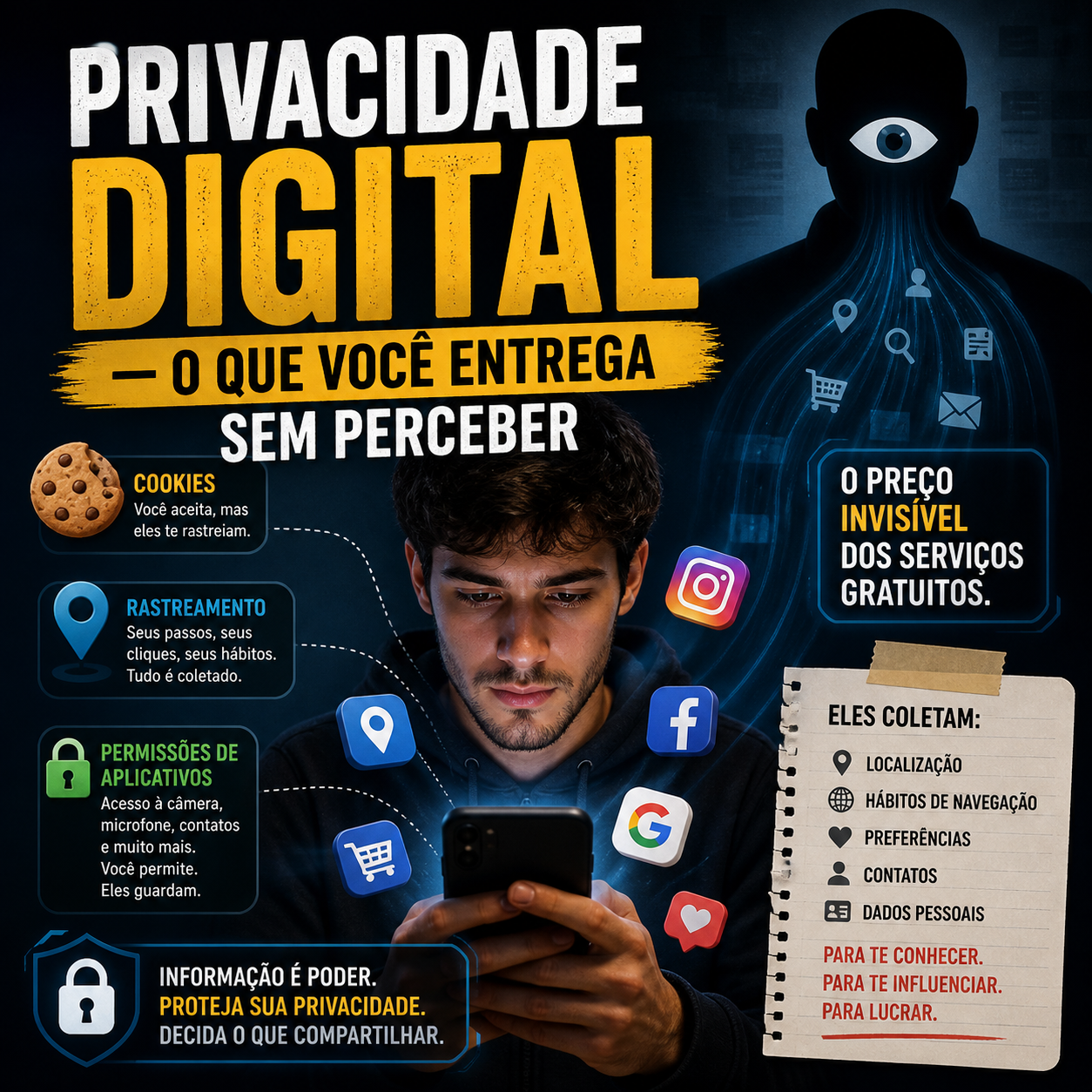

Parte I/Capítulo 1 1 O Que é Segurançano Mundo Digital? Objetivos de Aprendizagem Distinguir com precisão os conceitos de cibersegurança, segurança cibernética e segurança digital, identificando o objeto, o sujeito e a escala de cada um. Contextualizar a urgência do tema no cenário brasileiro atual com dados verificáveis. Descrever a anatomia de uma ameaça digital